בדיקת חדירה עשויה להיות כרוכה באינטראקציה עם רשתות ונתבים שונים שיכולים גם לסכן את האבטחה של קאלי.

פוסט זה ידגים:

כיצד לאבטח את Kali Linux?

כדי לאבטח את מערכת Kali Linux, המשתמש צריך לבצע כמה שלבים חיוניים כגון שמירה על Kali Linux מעודכנת, שינוי סיסמת השורש המוגדרת כברירת מחדל מכיוון שהיא יכולה לשמש בקלות כל משתמש לא מורשה, ניהול תעבורה נכנסת ויוצאת על ידי חומת אש, גלישה באינטרנט בעילום שם ועוד רבים.

כדי לאבטח לחלוטין את Kali Linux, בצע את השלבים המפורטים להלן.

שלב 1: עדכן את Kali Linux

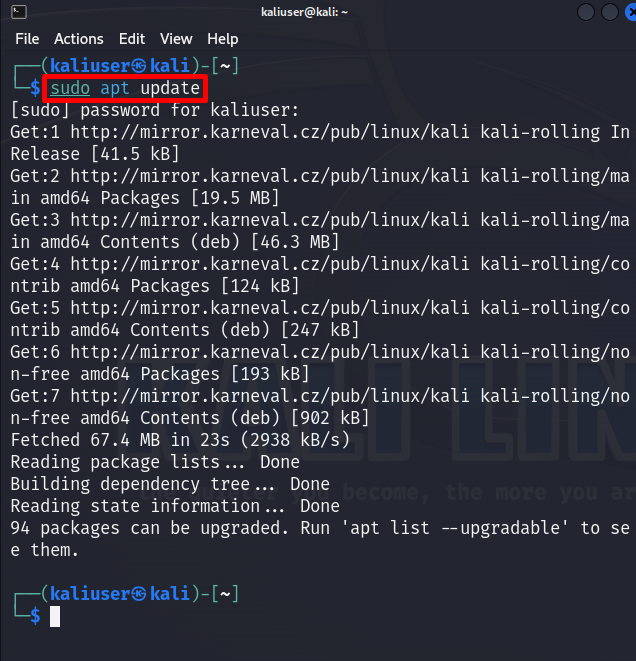

כדי לאבטח את מערכת Kali Linux, המשתמשים צריכים לעדכן את התמונה והמאגר של Kali. למטרה זו, הפעל את המסוף של קאלי באמצעות ' CTRL+ALT+T 'מפתח. לאחר מכן, בצע את ' עדכון מתאים ' פקודה:

סודו עדכון מתאים

זה יעדכן את Kali Linux עם מהדורות מתגלגלות חדשות:

הפלט לעיל מראה כי ' 94 חבילות נדרשות לשדרוג. שדרוג החבילה עם תכונות חדשות יכול גם לעזור למנוע מקלי מהתקפות אבטחה.

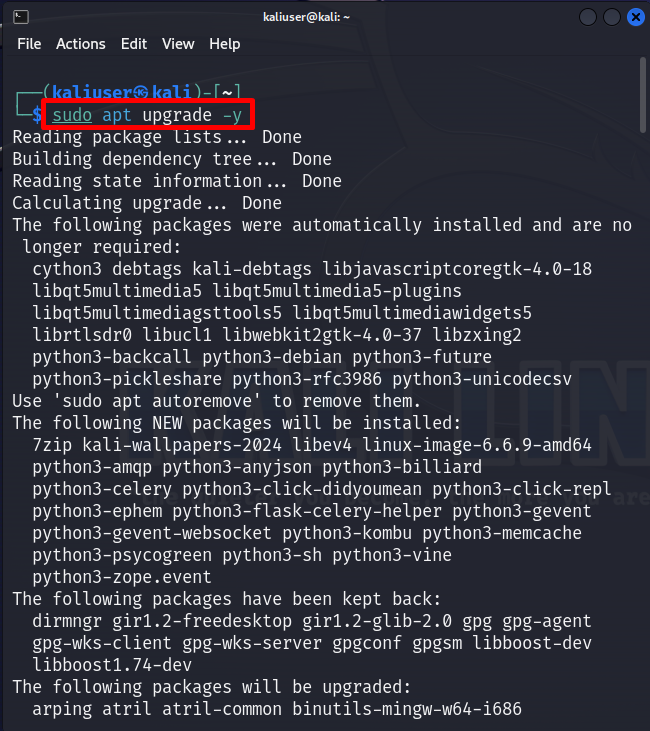

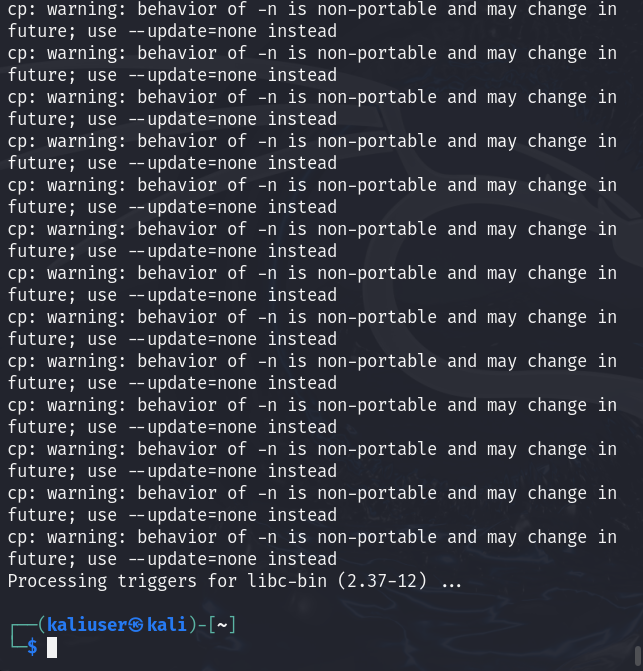

כדי לשדרג את החבילות בקאלי, הפעל את ' שדרוג מתאים ' הפקודה עם ' סודו 'זכויות:

סודו שדרוג מתאים -וה ' -ו אפשרות ' מאפשרת לפעולה להשתמש בשטח הדיסק הדרוש:

שלב 2: אבטח את הזהות שלך

כדי לאבטח את מערכת Kali, המשתמשים צריכים להסתיר את זהותם על ידי שינוי שם המארח. לפעמים, משתמשים צריכים לגלוש דרך האינטרנט, שלב זה יאפשר לתוקפים לגשת למערכת שלך דרך הזהות שלך. כדי לאבטח את זהותך, אנו ממליצים לך להוריד ולהשתמש ב' דפדפן Tor '. זה מאפשר לנו לגלוש במידע או באתרים באופן אנונימי. כדי להתקין את דפדפן Tor, נווט אל המשויך שלנו מאמר .

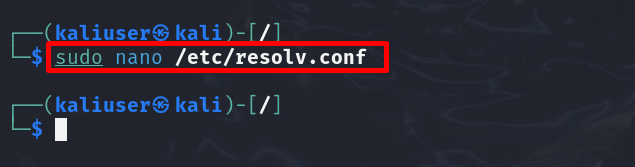

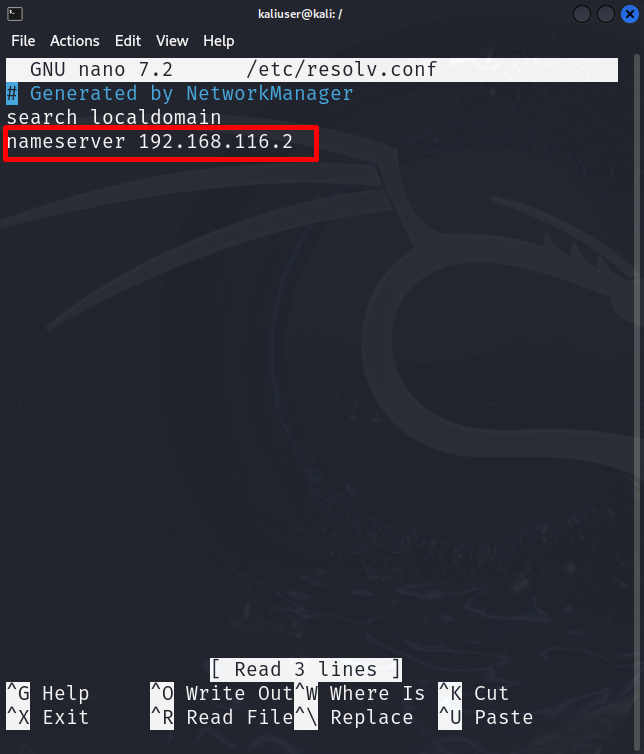

עם זאת, המשתמש יכול גם להסתיר את הזהות על ידי שינוי שם המארח ל' 8.8.8.8 '. למטרה זו, ראשית, פתח את ' resolv.conf ' קובץ בכל עורך טקסט כפי שנעשה להלן:

סודו ננו / וכו / resolv.conf

לאחר מכן, החלף את ' שם שרת 'ערך עם ' 8.8.8.8 '. זה יסתיר את הזהות האמיתית שלך דרך האינטרנט:

כדי לשמור את השינויים בעורך הננו, השתמש ב' CTRL+S ' וכדי לצאת מהעורך השתמש ב' CTRL+X '.

שלב 3: חשבון משתמש ללא הרשאות

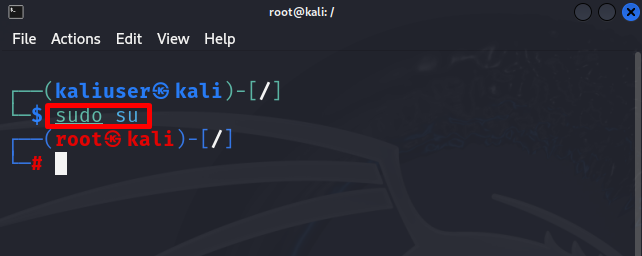

שימוש ישיר בחשבון שורש ב-Kali אינו אפשרות מומלצת מסיבות אבטחה. כדי לאבטח את חשבון השורש שלך, המשתמש צריך ליצור חשבון ללא הרשאות המשמש כחשבון השורש אך תמיד עומד נמוך מהשורש. אנחנו כבר משתמשים בחשבון לא מוגן. לכן, כדי להדגים את התהליך, עלינו להיכנס לחשבון השורש.

כדי להיכנס למסוף המשתמש השורש, השתמש ב-' sudo su ' פקודה:

סודו שֶׁלוֹ

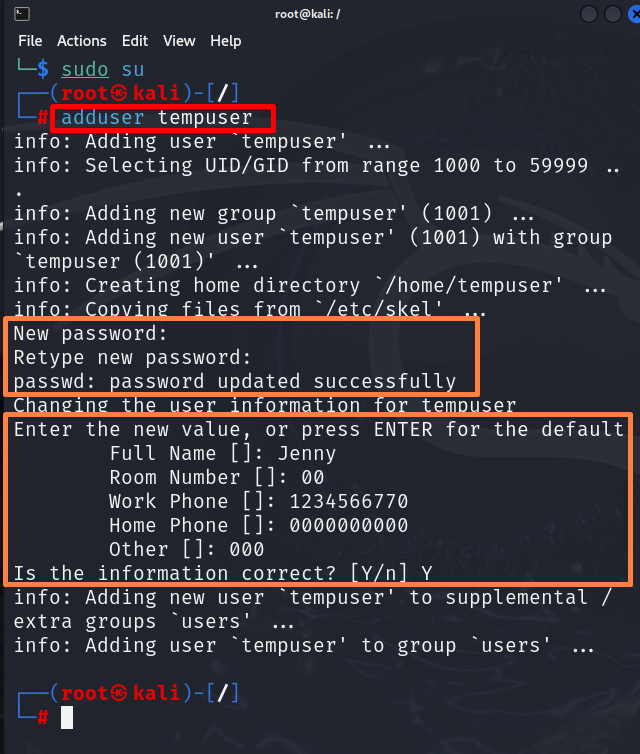

לאחר מכן, הוסף את המשתמש החדש בקאלי לינוקס באמצעות ' adduser <שם משתמש> ' פקודה:

adduser tempuserפעולה זו תעודד אותך להגדיר סיסמאות חדשות למשתמש חדש ומידע נוסף כגון שם מלא, מספר חדר, טלפון עבודה ועוד רבים. הוספנו מידע דמה להמחשה:

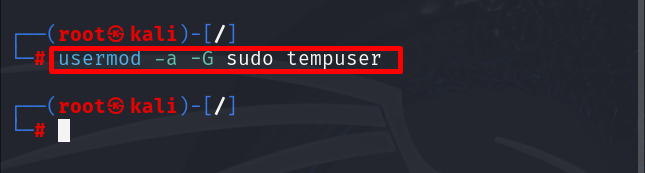

לאחר יצירת המשתמש החדש, הוסף את המשתמש לקבוצת המשתמשים sudo כדי להקצות הרשאות ניהול:

usermod -א -G סודו זְמַנִית

כל זה הוסף את 'tempuser' לקבוצת המשתמשים sudo.

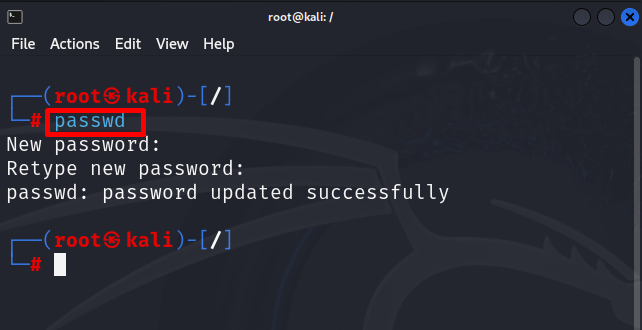

שלב 4: שנה את סיסמת השורש

סיסמת השורש המוגדרת כברירת מחדל עבור Kali Linux היא ' toor ' אשר יכול להיות נגיש בקלות על ידי כל משתמש זדוני. לא מומלץ להשתמש בסיסמת השורש של Kali המוגדרת כברירת מחדל.

כדי לשנות את ' שורש סיסמה, פתח את מסוף השורש באמצעות ' sudo su '. לאחר מכן, פשוט הפעל את ' passwd ' פקודה. פקודה זו תבקש ממך להגדיר סיסמה חדשה:

passwd

כאן, עדכנו את סיסמת המשתמש של Kali root.

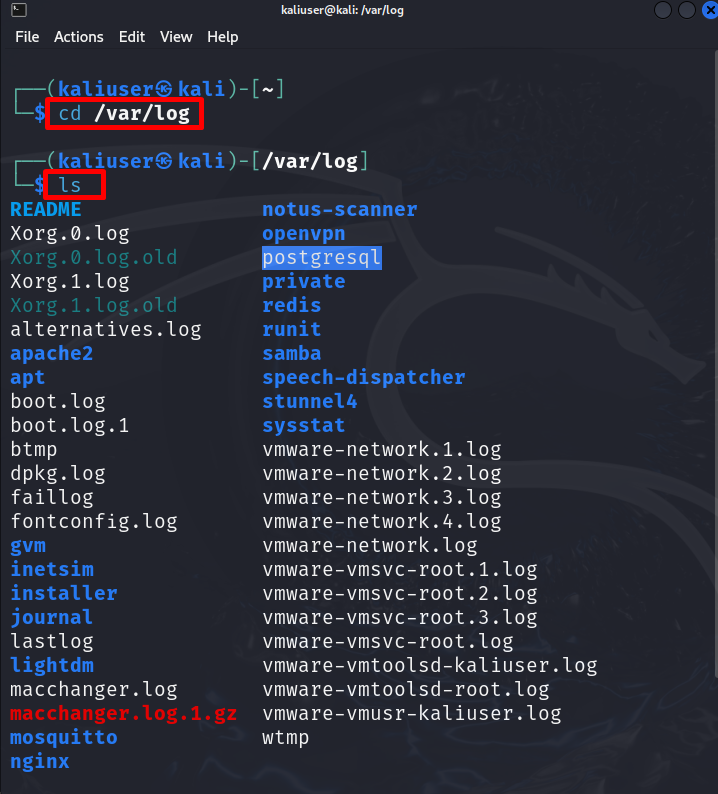

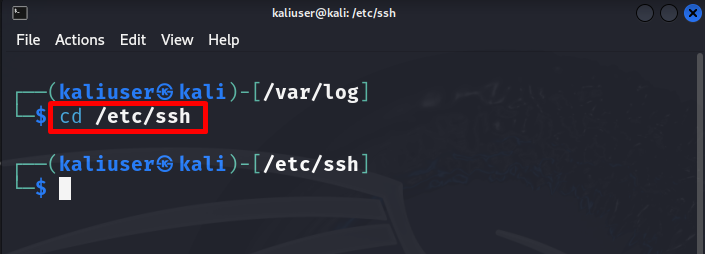

שלב 5: מעקב אחר יומני

כדי לבדוק סיכוני אבטחה, וכדי לנפות באגים בבעיות ובשגיאות של קאלי, המשתמש יכול לנטר את היומן של קאלי. זה יכול גם לאבטח את מערכת קאלי. כדי לפקח על קובץ היומנים של קאלי, נווט אל ' /var/log ספרייה באמצעות ' CD '. לאחר מכן, הפעל את ' ls ' כדי להציג את קובץ היומנים:

CD / היה / עֵץls

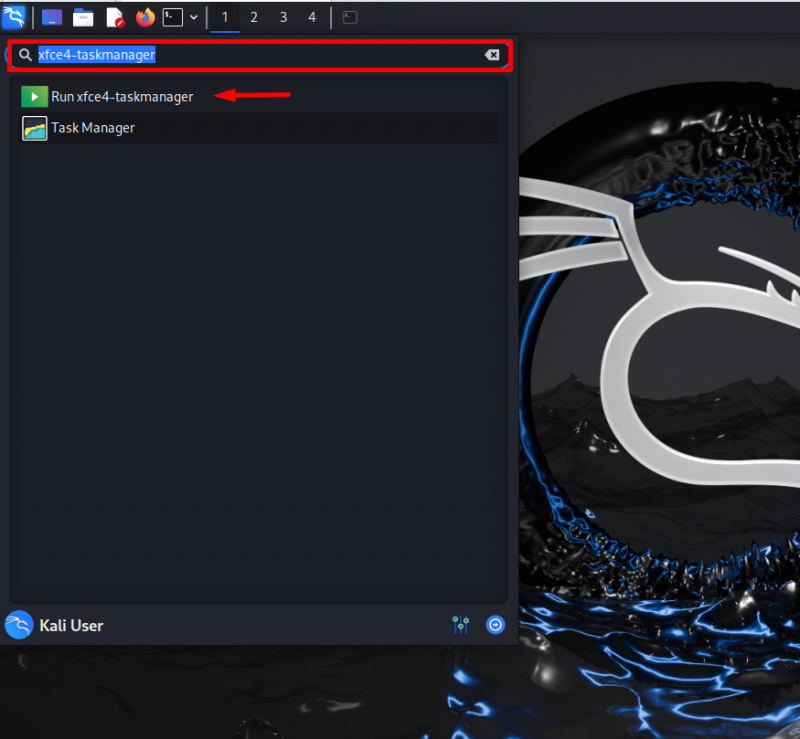

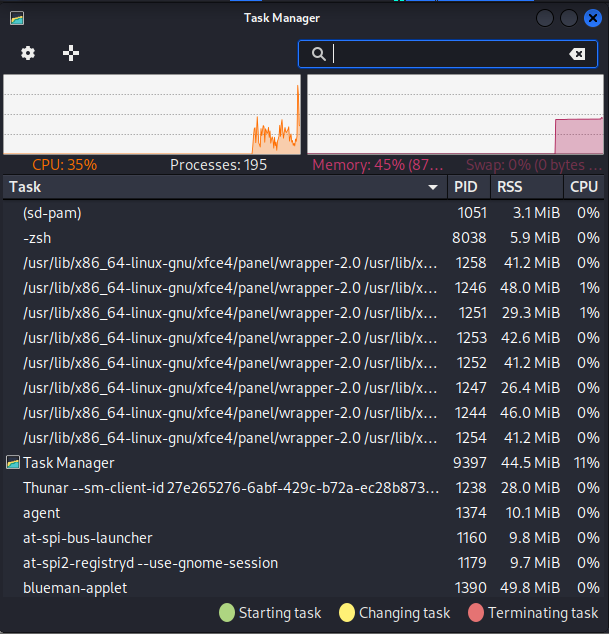

עם זאת, כלי ניטור יומנים רבים זמינים גם עבור Kali Linux כגון ' בדיקת יומן ' או ' חלק עליון '. קאלי מספקת גם את ' xfce4-taskmanager ' כלי לצפייה ולנטר את המשימה הפועלת במערכת.

כדי להפעיל את כלי מנהל המשימות, פתח את תפריט היישום Kali וחפש ' xfce4-taskmanager '. לאחר מכן, הפעל את הכלי המצוין להלן:

מהחלון למטה, המשתמש יכול להציג משימות ותהליכים רצים. הם יכולים גם לנהל ולסיים משימות זדוניות:

שלב 6: שנה את מפתח SSH ברירת המחדל

מפתח SSH מהווה סיכון אמיתי לאבטחה של קאלי מכיוון שהוא יהלום בכתר לגישה מרחוק למערכת. התוקפים יכולים להשתמש במפתחות גנובים ולגשת בקלות לנתונים הרגישים של המשתמש. מכיוון שקאלי משמשת גם למטרות תקיפה, האבטחה שלה עלולה להיפגע. אז, אנו מציעים לך לעדכן את מפתחות SSH עבור Kali.

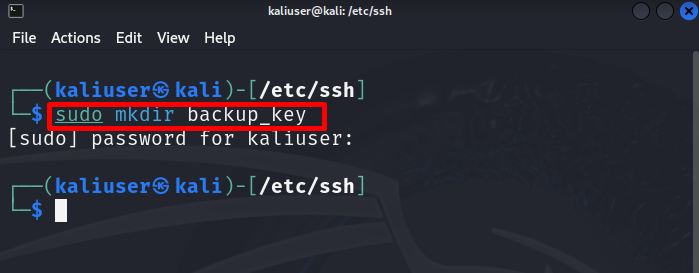

כדי ליצור את מפתח ה-SSH החדש, נסה ליצור גיבוי של מפתחות ה-SSH הישנים. לשם כך, ראשית, נווט אל ' /etc/ssh ' ספרייה:

CD / וכו / ssh

לאחר מכן, צור ספריית גיבוי חדשה באמצעות ' mkdir <שם ספרייה> ' פקודה. זה עשוי לדרוש הרשאות שורש. יצרנו את ' מפתח_גיבוי ' ספרייה:

סודו mkdir מפתח_גיבוי

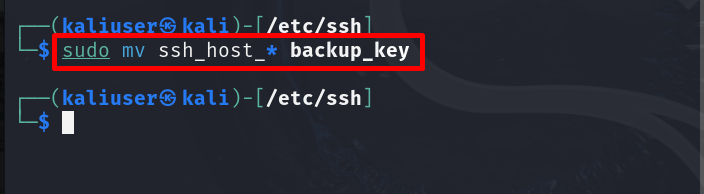

הזיז את כל ה' ssh_host ' קבצים לספריית הגיבוי באמצעות הפקודה הבאה:

סודו mv ssh_host_ * מפתח_גיבוי

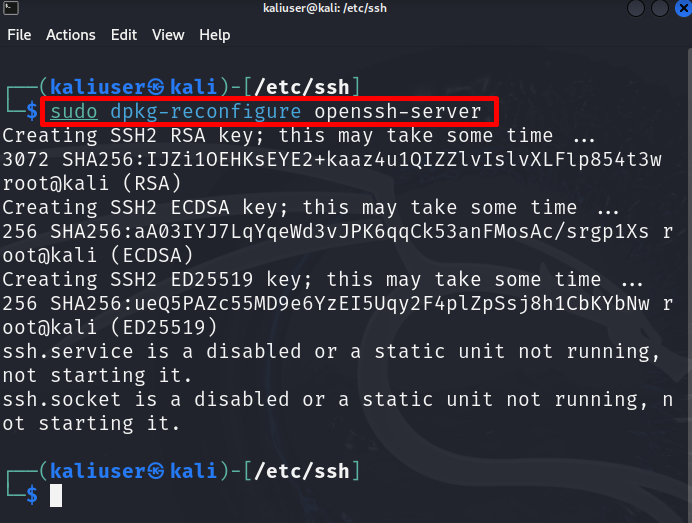

כעת, צור את מפתחות ה-SSH החדשים באמצעות הפקודה הבאה:

סודו dpkg-reconfigure openssh-server

שלב 7: תצורת חומת אש

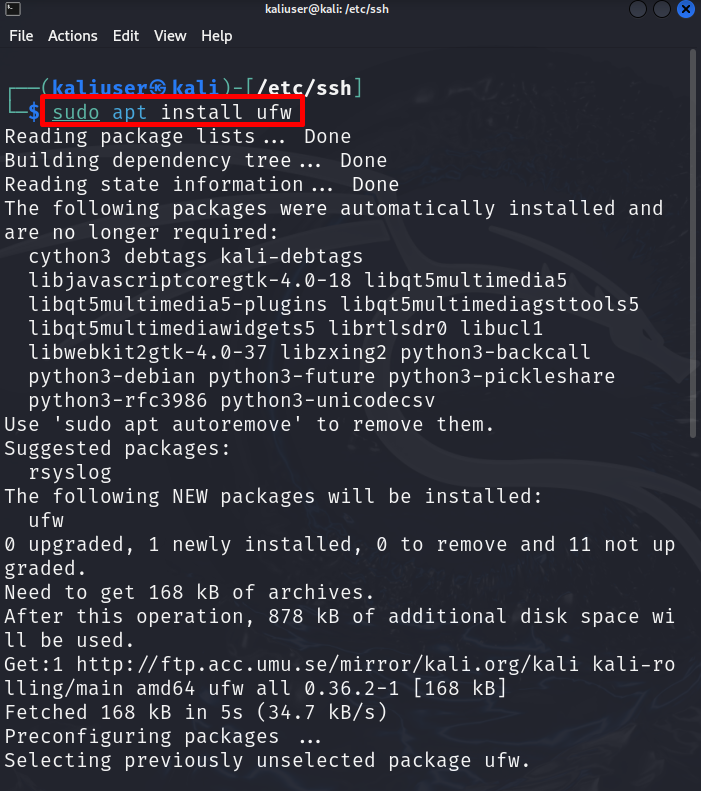

כדי לשלוט ולנהל את התעבורה הנכנסת והיוצאת של Kali, התקן את כלי הניהול של חומת האש של Linux. זה יאפשר לנו לקבוע כללים לתעבורה מקוונת.

כדי להתקין את כלי חומת האש על Kali, הפעל את הפקודה הנתונה:

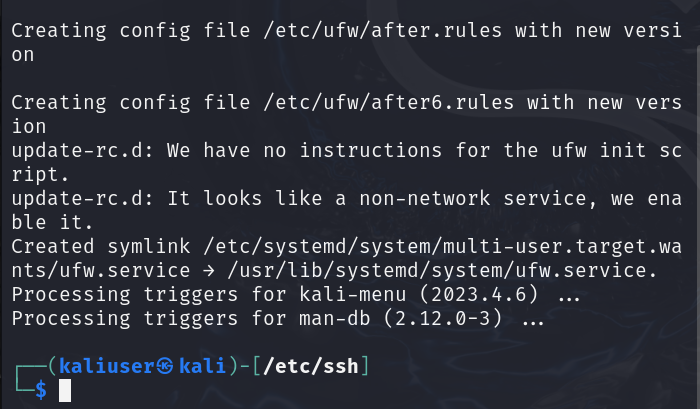

סודו מַתְאִים להתקין ufw

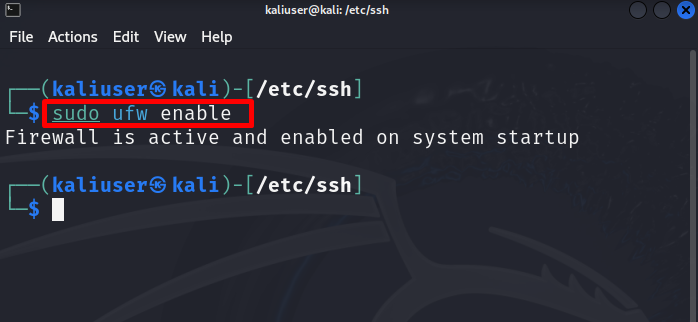

לאחר התקנת חומת האש, הפעל אותה במערכת באמצעות ' ufw לאפשר ' פקודה:

סודו ufw לְאַפשֵׁר

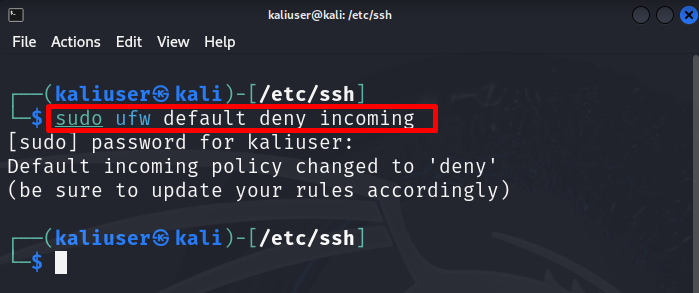

כדי לנהל את התנועה הנכנסת או לאפשר במפורש את התנועה הנכנסת, הגדר את כלל ברירת המחדל שלו כ' לְהַכּחִישׁ '. למטרה זו, בצע את הפקודה הבאה:

סודו ufw ברירת מחדל לדחות כניסה

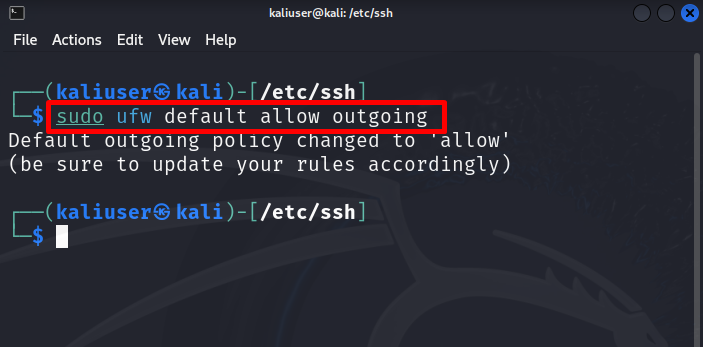

לאחר מכן, הגדר את כלל ברירת המחדל עבור תנועה יוצאת כ' להתיר ' לנתוני דפדפן באינטרנט או לגשת לכל מקור מקוון:

סודו ברירת המחדל של ufw לאפשר יציאה

אלו הם השלבים שיכולים לאבטח לחלוטין את Kali Linux.

סיכום

כדי לאבטח את Kali Linux לחלוטין, המשתמשים צריכים לבצע כמה שלבי אבטחה חיוניים כגון שינוי סיסמת השורש המוגדרת כברירת מחדל, גלישה באינטרנט באופן אנונימי, יצירת מפתחות SSH פרטיים, הגדרת חומת אש לניהול תעבורה וניטור היומנים של Kali. כיסינו את השלבים לאבטחת Kali Linux.