אתגרים נפוצים העומדים בפני Metasploit

1. בעיות התקנה והתקנה

אחד האתגרים הראשוניים איתם מתמודדים משתמשים רבים כרוך בהליך ההתקנה וההגדרה. Metasploit מסתמך על תלות שונות הדורשות תצורה מדויקת. אם הגדרה זו אינה מבוצעת כהלכה, היא עלולה לגרום לבעיות שונות, כולל היעדר מודולים או רכיבים שאינם פועלים כמתוכנן.

פִּתָרוֹן:

אמת את התלות : ודא שכל התלות הנדרשת מותקנים ונשמרים עדכניים. התיעוד הרשמי של Metasploit מציע רשימה מפורטת של דרישות מוקדמות המותאמות למערכות הפעלה שונות. בצע עדכון ושדרוג מלא של מערכת הלינוקס שלך על ידי שימוש בפקודה הבאה:

סודו עדכון מתאים -ו && סודו שדרוג מתאים -ו && סודו apt dist-upgrade -ו

השתמש ב-Penetration Purpose Linux Distro : כדי לייעל את תהליך ההתקנה, שקול להשתמש בהפצה של Penetration Linux כגון Kali Linux שמגיעה עם Metasploit מותקן מראש.

2. שגיאות חיבור למסד נתונים

Metasploit מסתמך על מסד נתונים כדי לאחסן את המידע על יעדים, פגיעויות ונתוני הפעלה. בעיות חיבור למסד הנתונים עלולות להפריע לזרימת העבודה של הבדיקה שלך.

פִּתָרוֹן:

תצורת מסד נתונים : ודא שהגדרות מסד הנתונים שלך ב- Metasploit מוגדרות כהלכה. בדוק שוב את האישורים, כתובות המארח והיציאות.

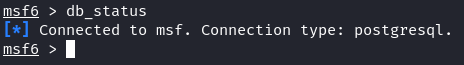

תחזוקת מסד נתונים : תחזק את מסד הנתונים באופן קבוע על ידי הפעלת הפקודה 'db_status' כדי לבדוק את מצב החיבור.

3. בעיות תאימות מודול

מודולי Metasploit חיוניים לניצול מוצלח. בעיות אי תאימות יכולות להתעורר בעת שימוש במודולים שאינם תואמים את תצורת מערכת היעד.

פִּתָרוֹן:

אימות מודול : אמת תמיד את התאימות של מודולים למערכת היעד. השתמש בפקודה 'בדוק' כדי לוודא אם מודול מסוים מתאים למטרה.

התאמה אישית של מודול : במידת הצורך, התאם אישית את המודולים הקיימים או צור משלך כך שיתאימו לסביבת היעד.

4. התערבות חומת אש ואנטי וירוס

חומות אש ותוכנות אנטי-וירוס יכולות לחסום את התעבורה של Metasploit ולמנוע ניצול מוצלח.

פִּתָרוֹן:

הצפנת מטען : השתמש בטכניקות הצפנת מטען וטשטוש כדי להתחמק מזיהוי על ידי תוכנת אבטחה.

סריקת יציאות : השתמש בכלים כמו Nmap כדי לבצע סריקת יציאות חמקנית לפני הפעלת Metasploit כדי להימנע מהפניית תשומת לב לפעילויות שלך.

5. בעיות יציבות מושב

לאחר ביצוע ניצול מוצלח, שמירה על הפעלה יציבה היא חיונית לפעילויות שלאחר הניצול. אובדן הפעלה יכול לשבש את ההתקדמות שלך.

פִּתָרוֹן:

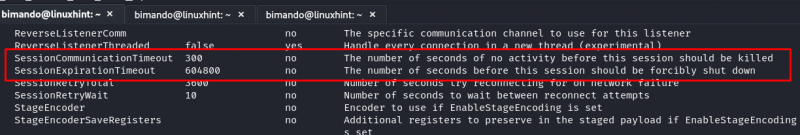

סשן Keep-Alive : הגדר את הגדרות ההפעלה כדי להבטיח חיבורים יציבים. Metasploit מציע אפשרויות מתקדמות לתחזק את הפעלות על ידי הגדרת הערכים 'SessionCommunicationTimeout' ו-'SessionExpirationTimeout' להיות ארוכים יותר. כדי לראות את האפשרויות המתקדמות בחלונות msfconsole, הקלד את הדברים הבאים:

msf > הצג מתקדם

להגדרה המתקדמת הזו יש ערכי ברירת מחדל שאתה יכול להתאים אישית. כדי להרחיב את הערכים 'SessionCommunicationTimeout' ו-'SessionExpirationTimeout', אתה יכול פשוט להקליד את הדברים הבאים:

msf > מַעֲרֶכֶת פסק זמן של SessionCommunication < ערך גבוה יותר >msf > מַעֲרֶכֶת SessionExpirationTimeout < ערך גבוה יותר >

סיבוב הפעלה : יישם את טכניקות סיבוב ההפעלה כדי לשמור על גישה גם אם ההפעלה הראשונית אבדה.

6. כשלי ניצול

למרות תכנון קפדני, לא כל ניסיונות הניצול מצליחים. ההבנה מדוע ניצול נכשל היא קריטית לפתרון בעיות יעיל.

פִּתָרוֹן:

ניתוח יומן : נתח את היומנים של Metasploit עבור הודעות שגיאה ורמזים מדוע ניצול נכשל. יומנים יכולים לספק תובנות חשובות לגבי מה השתבש.

ניצול חלופי : אם ניצול אחד נכשל, שקול לנסות את הניצול האלטרנטיבי או וקטורי התקפה שונים.

7. אינטנסיביות משאבים

Metasploit יכול להיות עתיר משאבים, להוביל להאטות או קריסות של המערכת, במיוחד במהלך סריקות או התקפות נרחבות.

פִּתָרוֹן:

ניהול משאבים: הקצו משאבי מערכת מספיקים (CPU, RAM) ל- Metasploit כדי למנוע מיצוי משאבים. שקול להפעיל את Metasploit במכונות ייעודיות או בסביבות וירטואליות.

מצערת : השתמש באפשרויות המצערת כדי להגביל את קצב ניסיונות הניצול, ולהפחית את העומס על מערכת היעד.

סיכום

בתחום של בדיקות חדירה, שליטה ב- Metasploit היא מסע מלא באתגרים וניצחונות. מדריך זה סיפק תובנות לגבי הבעיות הנפוצות שעומדות בפניהם במהלך בדיקות החדירה עם Metasploit והציע פתרונות מעשיים להתגבר עליהם. זכור כי פתרון בעיות הוא מיומנות חיונית לכל איש מקצוע בתחום אבטחת סייבר. על ידי שיפור מתמיד של יכולות פתרון הבעיות שלך, תהיו מצוידים יותר לנווט בעולם המורכב של פריצה אתית ולאבטח את הנוף הדיגיטלי.