'אבטחה היא אחת התכונות המדהימות ביותר שמספקות Elasticsearch, Kibana ו-Logstash. מחסנית ELK מגיעה עם תכונות אבטחה כגון הצפנת SSL/TLS, הרשאות משתמש ותפקידים.

לכן, בעת ביצוע בקשות ל- Elasticsearch, הבקשה כוללת אסימון אימות בבקשה הנכנסת. Elasticsearch מחלץ ומשתמש באסימון הזה כדי לאשר ולהשלים את הפעולה המבוקשת.

Elasticsearch תדחה את האסימון ותחזיר שגיאה אם לא חסר אסימון אימות בבקשה.

עם זאת, לפעמים ייתכן שיהיה עליך לאשר את הבקשה האנונימית. למרות שמדובר בבעיית אבטחה רצינית ואסור ליישם אותה בייצור, זה יכול להועיל למצב הפיתוח'.

לפיכך, במדריך זה, נראה לך כיצד תוכל להגדיר ולאפשר התחברות אנונימית ב- Elasticsearch.

Elasticsearch אפשר משתמש אנונימי

כדי להפעיל עלינו להקצות תפקיד אחד או יותר בקובץ התצורה של Elasticsearch.

לדוגמה, כדי לאפשר גישה אנונימית למשתמש es_anonymous_user, ערוך את קובץ התצורה של Elasticsearch:

$ סודו ננו / וכו / elasticsearch / elasticsearch.yml

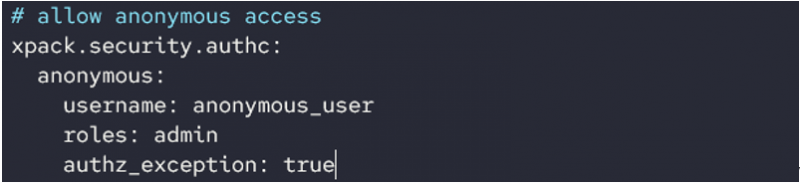

הוסף את התצורה כ:

בעילום שם:

שם משתמש: anonymous_user

תפקידים: אדמין

authz_exception: נָכוֹן

התצורה מציינת כניסה אנונימית עבור שם המשתמש שצוין. כאמור, ברירת המחדל היא _es_anonymous_user אלא אם צוין.

התפקידים מגדירים את התפקידים המשויכים לשם המשתמש האנונימי. במקרה זה, אנו מקצים תפקידי מנהל למשתמש האנונימי (לא מומלץ).

לבסוף, אנו מציינים אם יש להחזיר חריגים. אם נכון, הבקשה מחזירה HTTP 403 אם המשתמש האנונימי מבצע פעולות שאין לו הרשאה להן.

כדי לאפשר משתמש אנונימי ב-kibana, הוסף את הערך הבא ב-kibana.yml.

xpack.security.authc.providers:basic.basic1:

להזמין: 0

anonymous.anonymous1:

להזמין: 1

אישורים:

שם משתמש: 'חשבון_שירות_אנונימי'

סיסמה: 'סיסמה_חשבון_שירות_אנונימי'

שמור וטען מחדש את השירותים.

סיום

מאמר זה מתאר כיצד לאפשר גישה אנונימית עבור Elasticsearch ו-Kibana על ידי עריכת קובצי התצורה שלהם.